Un atac cibernètic podria provocar una falla global del sistema elèctric.

Moltes empreses de distribució d'electricitat constantment són objectius mitjançant ciberatacs, la solució passa per fer un idsseny d'una infraestructura de xarxa resistent als atacs de manera que pugui detectar ràpidament ciberatacs furtius i proporcionar una resposta intel·ligent per recuperar la xarxa afectada.

L'actual infraestructura elèctrica està experimentant una gran transformació en tots els sistemes de generació, transport i distribució per proporcionar fiabilitat, eficiència i sostenibilitat del sistema elèctric. En els últims anys, diverses aplicacions de control, protecció i control d’amplia àrea (WAMPAC), com aren els estimadors d’estat (SE), control de generació automàtica (AGC), aplicacions basades en sincrofasors per els sistemes de gestió d'energia (EMS) per proporcionar una resposta automatitzada basada en l’estat de la vigilància i la supervisió en temps real per mantenir l’estabilitat i la fiabilitat del sistema d’energia. Les vulnerabilitats existents, a causa de la seva dependència de la comunicació SCADA no xifrada i dels dispositius de dades compartits insegurs, els han exposat a innumerables ciberatacs.

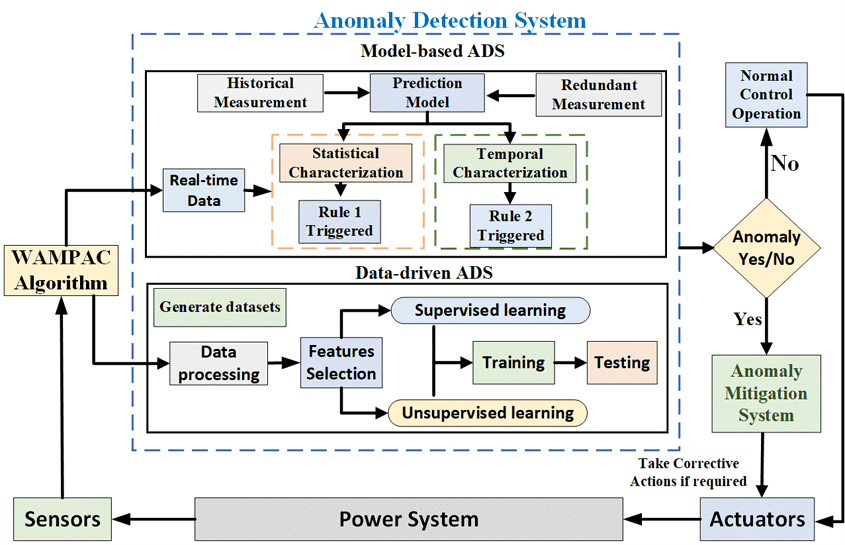

Per tant, un sistema resistent a l’atac (ARS) es defineix com la integració del sistema de detecció d’anomalies (ADS) i del sistema de mitigació d’atacs (AMS). L'ADS inclou un conjunt d'algorismes i models de detecció perfectament integrats que detecten ciberatacs basats en desviacions en les dades observades. Un cop detectada una anomalia, el sistema de mitigació de l’atac (AMS) comença a respondre a partir de la consciència situacional i de possibles contramesures contra els ciberataques.

Sistema resistent a l’atac = Sistema de detecció d’anomalies + Sistema de mitigació d’atacs

Arquitectura conceptual del sistema resistent a l’atac

La figura 1 mostra l'arquitectura conceptual d'un sistema resistent a l'atac per a les aplicacions del sistema de gestió d'energia (EMS). En aquesta arquitectura, al centre de control s’executen diverses aplicacions WAMPAC, que reben mesures dels sensors de camp, realitzen funcions analítiques i proporcionen senyals de control, si cal, per tancar el bucle. A partir de les superfícies d’atac donades, un atacant intel·ligent pot manipular mesures o inhabilitar la comunicació, més d’una manera furtiva, que pot afectar el funcionament habitual del WAMPAC. Això, motiva la necessitat de desenvolupar un sistema d'ajuda a resoldre accions ja que són possibles diferents enfocaments per desenvolupar el sistema ADS i AMS.

|

| Fig. 1. Arquitectura conceptual del sistema resistent a l’atac per a WAMPAC-EMS.

El sistema de detecció d’anomalies (ADS), en funció del tipus i la naturalesa de les aplicacions WAMPAC, presenta dos tipus diferents de mètodes ADS basats en models i els ADS impulsats per dades. Es basen en la idea de capturar signatures de ciberatacs desenvolupant models precisos i aprofitant les mesures del sistema d’energia i els paquets de xarxa per detectar diferents classes de ciberatacs.

Model basat en models: Proporciona mesures històriques o segures i redundants per desenvolupar un model de predicció, es detecten ciberatacs basats en regles definides durant l'anàlisi comparativa basada en la correlació estadística i temporal dels fluxos de dades entrants.

Model basat en dades: Aplica tècniques d’aprenentatge de màquines i mineria de dades d’última generació, com ara arbres de decisió (supervisats), agrupació de mitjans K (No vigilat), anàlisi de components principals (PCA), etc., per detectar anomalies mitjançant un volum immens de dades.

Aquest mètode consisteix en el pre-processament de dades, selecció de funcions d’entrada, entrenament i proves en temps real de diferents classificadors participants i, en funció de les seves actuacions, el millor classificador està seleccionat per a una presa de decisions òptima.

Sistema de mitigació d’atac (AMS)

Es poden considerar diverses estratègies de mitigació a les capes d’infraestructura i aplicacions per minimitzar l’impacte dels esdeveniments no desitjats. Per exemple, durant el reconeixement de l'atac, com ara el ping o l'escaneig de xarxa de mapes, es poden enviar alertes a l'operador del centre de control per proporcionar consciència de la situació sobre les possibles amenaces. De la mateixa manera, durant els atacs de denegació de servei (DoS), el sistema donat es pot tornar a configurar, com ara restaurar el sistema o la topologia de xarxa, per mantenir el funcionament normal. La taula I mostra el sistema ARS proposat basat en models i basat en dades per a diferents aplicacions WAMPAC. Per exemple, en el cas de la seguretat ciber-física de control de generació automàtica (AGC), les previsions de càrrega en temps real s’aprofiten per dissenyar ARS basat en models.

|

En definitiva, el desenvolupament d’un sistema resistent a l’atac per a aplicacions WAMPAC en una xarxa intel·ligent és una tasca difícil, ja que requereix un profund coneixement i comprensió de les seves operacions i la topologia de la xarxa de xarxa.

Font: IEEE Smart Grid

Cap comentari:

Publica un comentari a l'entrada